Mission

Sicherzustellen, dass alle unsere Kunden gut schlafen, endet natürlich nicht mit einem vollständig sicheren und funktionierenden Rechenzentrum. Durch unsere langjährige Erfahrung wissen wir, dass die Informationen mit größter Verantwortung gehandhabt werden müssen.

Wir sind froh sagen zu können, dass es nie einen Verstoß oder ähnliche unangenehme Situation gegeben hat. Wenn wir können, werden wir dies verhindern. Wir wären jedoch nicht überrascht, wenn eine solche Aussage nicht allen unsere geschätzten Kunden reichen würde. Sie können gerne herausfinden, wie wir Ihre Daten, Ihre Privatsphäre und Ihr Unternehmen schützen.

Logins

Die Frage der Sicherheit beginnt mit den Benutzern selbst. Wir sind in der Lage, Ihre Daten zu schützen, aber Sie müssen uns dabei unterstützen. Wissen und Bewusstsein zusammen sind der Schlüssel.

Wir möchten Ihnen folgenden Maßnahmen vorschlagen, auch wenn die meisten Kunden diese bereits kennen.

- Richten Sie individuelle Anmeldedaten für jeden Benutzer ein,

- teilen Sie keine Passwörter mit jemandem - besonders nicht online,

- Follow a set of rules when setting up (or changing) your passwords:

- 11+ Zeichen,

- ändere Sie diese (mindestens) einmal jährlich,

- alte Passwörter nicht "recyceln",

- vermeiden Sie den gleichen Text wie Benutzername und Passwort,

- stellen Sie sicher, dass das Benutzerkonto deaktiviert ist, nachdem die Person gesperrt wurde,

- generieren Sie ein neues Passwort und einen API-Schlüssel, wenn Sie denken, dass der alte beeinträchtigt wurde,

- stellen Sie sicher, dass Benutzer ihre Anmeldeinfos selbst ändern und keine E-Mails oder Chats dafür verwenden.

Easy Software-Produkte bieten die Möglichkeit, die Passwörter der Benutzer regelmäßig zu ändern (eine von sieben Zeitperioden zur Auswahl). Und noch mehr. Wir haben die Option hinzugefügt, die erforderliche Länge der Passwörter der Benutzer den Bedürfnissen unserer Kunden anzupassen.

Auch weiteres haben wir in Betracht gezogen. Ein 2-Faktor-Authentifizierungssystem soll demnächst ebenfalls unterstützt werden, um eine noch höhere Sicherheit zu erreichen. LDAP & OpenID können für reibungsloseren Zugriff problemlos integriert werden.

Speicherplatz

Mit Tausenden von Kunden konnten wir die Gesamtnutzung des Speicherplatzes überwachen, um sicherzustellen, dass alle Kunden ausreichend Megabytes zur Verfügung stehen. Kunden erhalten für jede Anwendung 50 GB Speicherplatz.

Wir möchten jedoch sicherstellen, dass alle Kunden gut betreut werden. Wenn Sie größere Dateien sichern wollen, zögern Sie nicht, Ihren Account Manager zu kontaktieren oder eine E-Mail an salesteam@easysoftware.com zu schicken. Unser Team wird Ihnen helfen.

Backups

Niemand kann das Unvorhersehbare vorhersagen. Wir unterscheiden uns dabei nicht von anderen Unternehmen, da auch wir akzeptieren müssen, dass Probleme auftreten können. Die Datenreichweite wird unten erwähnt, aber zuerst muss ein Prozess eingeführt werden, der garantiert, dass die Kundendaten nie gelöscht werden.

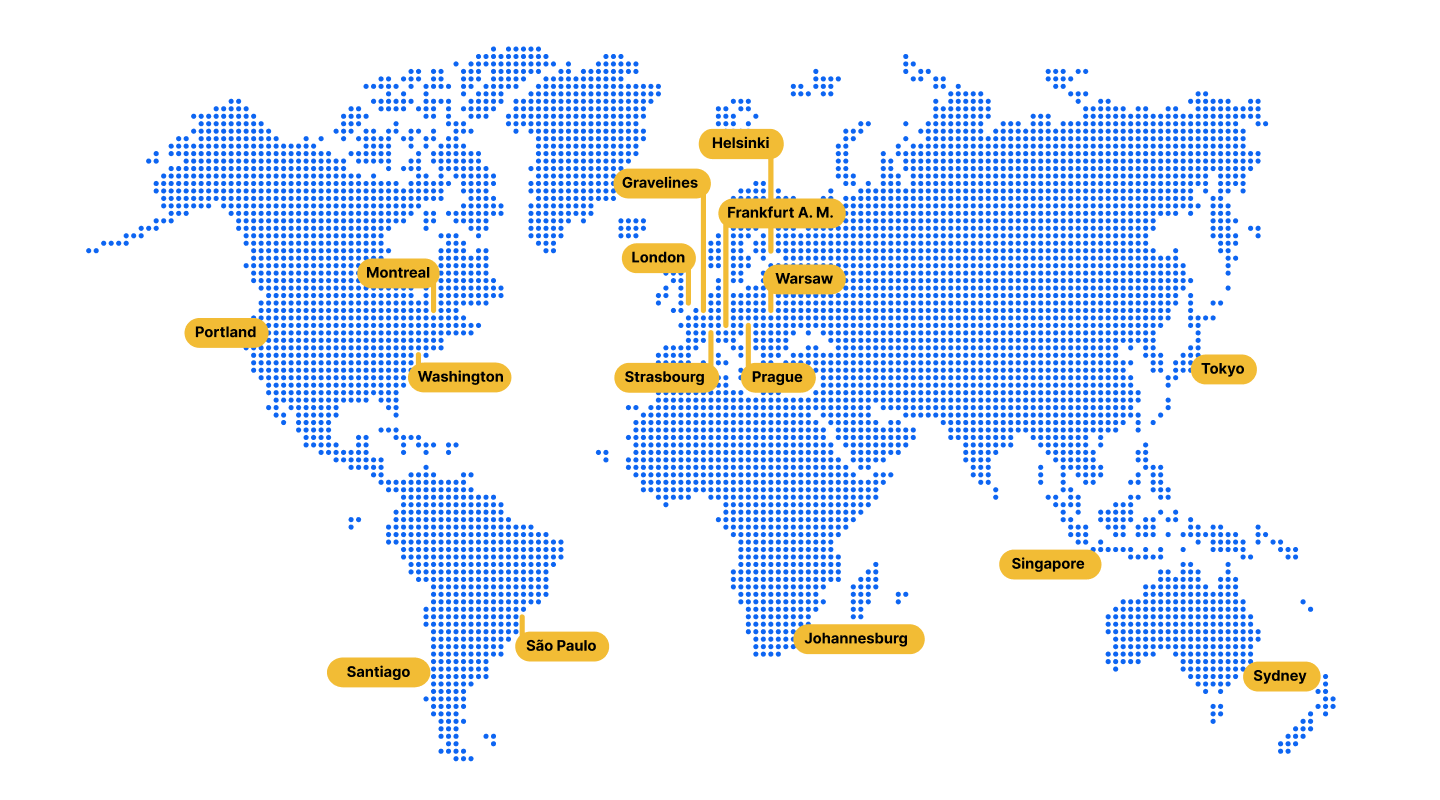

Durch die Arbeit mit geografisch voneinander entfernten Datenzentren können wir sicherstellen, dass alle Backups immer an mehreren Speicherorten gespeichert sind. Dies ist eine große Vorsichtsmaßnahme bei Naturkatastrophen und stellt sicher, dass unser Hosting niemals fehlschlägt.

Datenbank-Backups werden alle 2 Stunden erstellt. Für die letzten zwei Tage wird jede Sicherung gespeichert. Ab 3+ Tagen in der Vergangenheit wird nur noch ein Backup pro Tag gespeichert. Backups von Anhängen (Dateien) werden alle 24 Stunden erstellt. Es ist uns wichtig, unseren Kunden die Möglichkeit zu geben, auf Wunsch ein Rollback durchzuführen, daher werden diese Backups mindestens 2 Monate nach ihrer Erstellung gespeichert.

Sicherungen werden während der Übertragung und Speicherung auf physischen Datenträgern verschlüsselt.

Datenreichweite

Alles ist verbunden. Das Gesamtsystem ist nur so stark wie sein schwächstes Glied und wir wissen dies. Alle unsere Backups und Versprechungen würden nichts bedeuten, wenn wir unsere Kunden nicht in kurzer Zeit zum Laufen zu bringen könnten. Sollte ein größeres Problem auftreten, kann die Datenbank selbst innerhalb von 15 Minuten wieder hochgeladen werden, sobald der Server den Prozess startet. Ein separater Upload von Dateien geschieht gleichzeitig, da wir so schnell wie möglich eine funktionierende Anwendung bereitstellen wollen. Die notwendige Zeit, um alle Dateien eines Kunden zu migrieren, kann einige Minuten länger dauern, da es von der Gesamtgröße abhängt. Die Migration von 10 GB Dateien dauert circa 15 Minuten.

99,9% langfristige Verfügbarkeit wurde regelmäßig erreicht.

Ausfallsicherung

Die Möglichkeit, schnell ausgefallene Hardware zu ersetzen, ist ebenso wichtig wie der Rest, wenn es darum geht, die Kontinuität der Kunden zu gewährleisten. Daten werden auf einem RAID 1-Speicherknoten gespeichert, der auf zwei Disks gespiegelt ist. Die Anwendung läuft so lange, wie mindestens eine Disc läuft.

Für den Fall, dass eine bestehende Maschine irreparabel beschädigt wird, halten wir auch ganze Backup-Maschinen für den Einsatz bereit.

Datenprivatsphäre

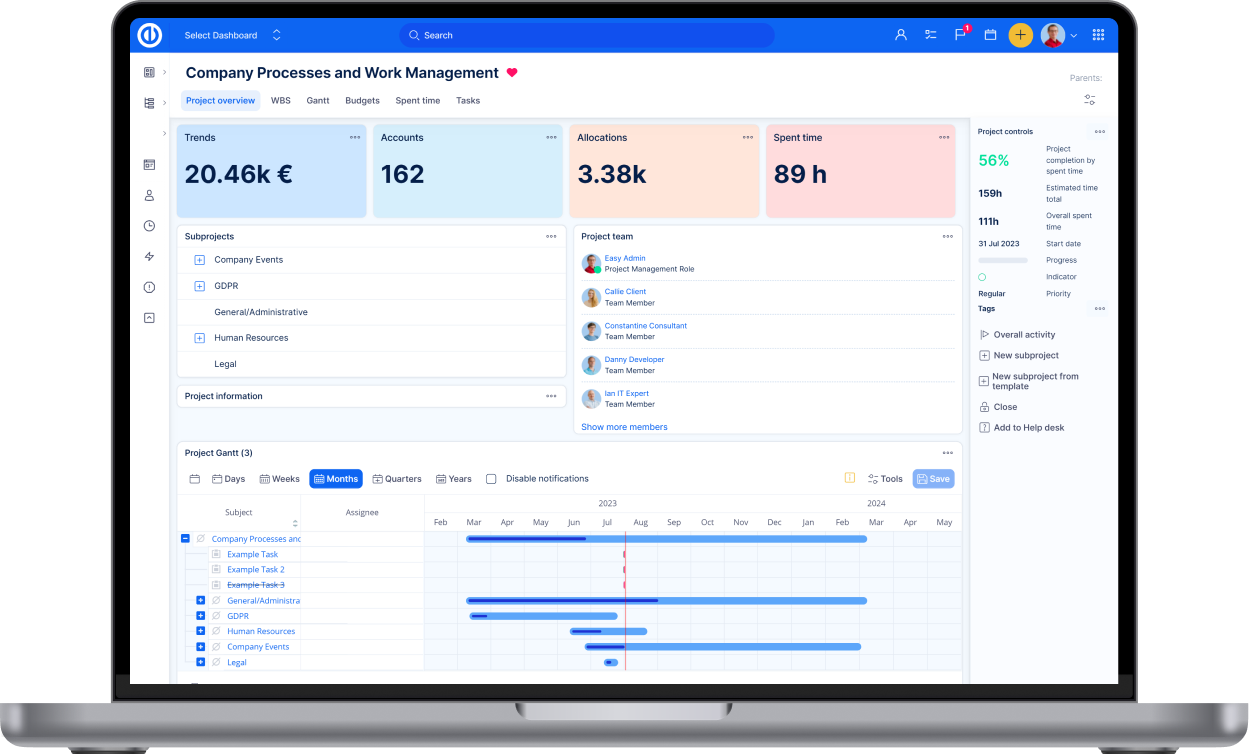

Der Benutzerzugriff auf die Anwendung ist durch festgelegte Berechtigungen eingeschränkt. Dieser Teil unserer Produkte ist sehr komplex, da er für ein ordnungsgemäßes Projektmanagement entscheidend ist. Cross-Site Scripting (XSS) wird bei Bedarf verhindert, der Rest wird durch die genannten Berechtigungen erledigt.

Jeder Zugriff auf die Anwendung erfolgt über ein Tunnelprotokoll (SSL), während die Datenbank auf einer verschlüsselten CD gespeichert wird. Die SSH-2-Verschlüsselung wird für die Backup-Übertragung verwendet.

Nur HTTP- und HTTPS-Zugriffe sind durch unser Firewall-System erlaubt. Jede HTTP-Anfrage wird sofort an HTTPS weitergeleitet.

Permanente Unterstützung & Wartung

Kunden, die in unserer Cloud gehostet werden, erhalten Telefonnummern für unsere 24/7 Server-Hotline. Wir betonen, dass diese Hotline nur für kritische Probleme ist, die von unserer Seite verursacht werden. Rufen Sie diese Nummer für andere Zwecke an, kann die Genehmigung zur Verwendung verloren gehen.

Selbstverständlich werden alle Anwendungen ständig überwacht und im Falle von Problemen werden sofort Berichte generiert. So können wir die meisten Probleme lösen, ohne den Endnutzer zu beeinträchtigen.

Diese Überwachung betrifft nicht nur Anwendungen. Die gesamte Hardware wird jederzeit kontrolliert. Dies ist für größere Kunden entscheidend, da wir Leistungsverbesserungen vorschlagen können, bevor die Benutzer höhere Antwortzeiten der Anwendung erleben – dies führt zu einer optimierten Konfiguration für jeden Kunden.

Diese Services sind zusammen mit der Ersteinrichtung und fortlaufenden Administration im Standardpreis für Private Clouds enthalten. Sie können dies in unserer Preisgestaltung finden oder wenden Sie sich an Ihren Account Manager für weitere Informationen.

Infrastruktur-Wartungsfenster

Die Infrastruktur wird monatlich mit den neuesten Optimierungen und Sicherheits-Patches aktualisiert. Zusätzlich können Ad-hoc-Updates aufgrund unvorhersehbarer Ereignisse durchgeführt werden. Dieser Prozess ist für alle Anbieter von Cloud-Diensten eine absolute Notwendigkeit, um die Stabilität und Sicherheit auf dem höchstmöglichen Niveau zu gewährleisten. Solche Updates erfordern sogenannte geplante Wartungsfenster, das sind Nachtstunden, in denen die Server (und ihre Anwendungen) möglicherweise nicht erreichbar sind. Dadurch entstehen natürlich keine Datenverluste.